VPNは、自社のセキュリティレベルを上げるうえで効果的な施策ですが、すべての脅威を完全に防げるわけではありません。

VPNの脆弱性を利用されてサイバー攻撃に遭い、万が一情報の流出やデータの改ざんが行われれば、自社の信用を失いかねません。

導入後にセキュリティトラブルが起こらないよう、事前にVPNの脆弱性を知り、対策を講じておきましょう。

この記事では、VPNの脆弱性と対策について解説しています。実際に起こったトラブル事例もまとめているので、合わせてご覧ください。

参考記事:

VPN(仮想プライベートネットワーク)とは?仕組みや活用シーンを紹介

VPNの脆弱性について

VPNの脆弱性には、以下のようなものがあります。

- VPN機器の脆弱性を狙ったサイバー攻撃

- サプライチェーンへの攻撃拡大

- 端末同士のマルウェア感染

- 公衆回線経由での情報漏洩

それぞれ見ていきましょう。

VPN機器を狙ったサイバー攻撃

VPN機器そのものの脆弱性を突いて、外部からサイバー攻撃を仕掛けてくるパターンです。

VPN機器の脆弱性とは、OSやソフトウェアにおけるプログラム上の欠陥や不具合のことで、多くの場合はメーカーが実施するアップデートで解決できます。

しかし、導入企業側での対応が遅れたり、古い端末を長期間にわたって使用したりしている場合は、アップデートが正常に行われずサイバー攻撃の標的になる可能性が高くなるでしょう。

攻撃方法は、主にVPNを通してシステムやネットワークへ不正に侵入するというもので、最悪の場合は認証情報・機密情報が漏洩してしまう恐れがあります。

サプライチェーンへの攻撃拡大

取引先との間でシステムを共同利用している場合は、自社もしくは取引先が利用しているVPN機器へのサイバー攻撃が、そのシステムを経由して拡大するリスクがあります。

これは「サプライチェーン攻撃」と呼ばれ、セキュリティが脆弱な企業を足がかりに標的企業を攻撃する方法や、機器そのものの製造過程にマルウェアを感染させる攻撃方法などが知られています。

万が一、自社が取引先企業への攻撃の踏み台となった場合、相手からの信頼を失い、取引中止を余儀なくされる恐れもあるでしょう。

サプライチェーン攻撃を防ぐためには、自社のみならず、相手企業ともセキュリティ対策の情報について確認、共有しておくことが重要です。

端末同士によるマルウェア感染

VPNを利用している端末であっても、別の経路からマルウェアに感染することがあるので注意しましょう。

前述したVPN機器へのサイバー攻撃によって端末がマルウェアに感染させられる場合や、VPN接続がオフ状態の端末で海外のWebサイトにアクセスし、マルウェアに感染するようなパターンなどが考えられます。

とくに後者は、管理者の目が行き届かないテレワーク環境で起こりがちな事例なので、注意が必要です。

もしもマルウェアに感染した端末が社内ネットワークにアクセスすれば、VPNを通じてマルウェアが拡散し、ほかの端末にも波及する恐れがあります。

マルウェアに感染した場合は、端末に保存されている機密情報の流出や権限の乗っ取り、内部データの破壊など、重大なトラブルに発展するリスクがあります。

公衆回線経由での情報漏洩

飲食店やコンビニなどで提供されている無料Wi-Fiを経由して、情報が外部に漏洩してしまうケースも跡を絶ちません。

外出先やテレワーク中に公衆回線を利用する際には、注意が必要です。

公衆回線は多くの人が利用するネットワークのため、セキュリティの保護は限定的でとても脆弱です。

すべてのフリーWi-Fiが危険なわけではありませんが、利用する際には慎重に検討する必要があるでしょう。

また、提供されているサービスに不正なものが紛れているケースもあります。

不正なフリーWi-Fiを利用してしまった場合、たとえセキュリティに優れたVPNを通して接続しても、スニファリング(盗聴)攻撃や不正なアクセスポイントによって傍受される可能性があります。

参考記事:

無料のVPNは危険?freeのVPNサービスの安全性やサービス例を紹介

VPNの脆弱性に関するトラブル事例

VPNの脆弱性を突かれたことにより起こったサイバー攻撃やセキュリティ事故は少なくありません。

実際に起こったトラブルの事例を確認しながら、対策について考えましょう。

旧型VPN機器への不正アクセス

2020年11月に発生した株式会社カプコンへの不正アクセス攻撃の事例では、VPN機器に対するランサムウェア攻撃により、個人情報と企業情報の一部が外部に流出しました。

調査により、同社の北米現地法人に設置されていた予備の「旧型VPN機器」が攻撃対象となったことが分かっています。

新型コロナウイルス感染症の急拡大に起因するネットワーク負荷の増大に伴い、通信障害が発生した際の緊急避難用として残されていた旧型VPN装置1台が攻撃の対象となり、被害が発生しました。

この機器を経由してランサムウェアに感染し、ネットワーク上のファイルが暗号化されるとともに機器の乗っ取りが行われ、情報が窃取されるに至っています。

一連の事件を受け、同社では従来の境界型セキュリティ対策のほかSOCサービスやEDRを導入し、脅威の早期検知、対応ができるよう対策を講じています。

サプライチェーン攻撃で医療機関のシステムにランサムウェアが感染

2022年10月に発生した大阪急性期・総合医療センターのランサムウェアによるシステム障害の事例では、取引先企業が狙われました。

サプライチェーン攻撃の標的となったのは、同センターと取引があり、患者の食事を納入していた株式会社ベルキッチンです。

両社は、病院内に設置したサーバーを通して患者の食事に関する情報をやり取りしていました。

ベルキッチン側から同サーバーへは、インターネットから分離した閉域網を使用してRDP(リモート・デスクトップ・プロトコル)接続をしていました。

この接続時に、脆弱性の残る古いバージョンのVPN機器を利用していたため、ランサムウェアの侵入を許してしまいます。

上記のサプライチェーン攻撃により、患者の食事情報に加え、電子カルテなどの個人情報が暗号化され、参照したいデータにアクセスできないといった被害が発生しました。

\自動ファームウェアアップデートで安心!/

VPNの脆弱性を緩和する対策方法

VPNの脆弱性をカバーするためには、自社に適したセキュリティレベルのサービスを導入したり、脆弱性を放置しない保守環境を整えたりすることが大切です。

ここでは、VPNの脆弱性を緩和する対策方法を紹介します。参考にしていただき、自社のセキュリティリスクを軽減してください。

セキュリティレベルの高いVPNサービスを選別する

VPNには、インターネットを利用し低コストでVPN環境を構築できるものから、閉域網を利用した堅牢度の高いシステムまで、さまざまな種類があります。

導入後のトラブルを避けるためにも、自社のセキュリティ要件を明確にしたうえで、安全性の高いVPNサービスを選びましょう。

たとえば、VPN接続方式の一つである「インターネットVPN」は、導入、運用コストを抑えられますが、ほかの方式に比べてセキュリティレベルが見劣りする特徴があります。

一方、「IP-VPN」と呼ばれる方式は、セキュリティレベルは優れているものの、コストがやや高額になる傾向があります。

コストとセキュリティレベルのバランスを考慮し、自社に合ったタイプのサービスを選択してください。

参考記事:

VPN接続の種類は4つ!それぞれの違いを詳しく解説

VPN機器の運用・保守管理を徹底する

VPN機器の脆弱性を突かれないためには、セキュリティレベルの高いベンダーを選ぶことが重要ですが、同時に下記のような、自社側で行う運用・保守管理を徹底することも大切です。

- 定期的にシステムをアップデートする

- 不正ログインを避けるために多要素認証を設ける

- 複雑なパスワードを使用する など

上記のような対策を講じ、セキュリティレベルを向上させてください。

運用・保守管理をベンダーに一任する場合には、サービス提供者としての実績や信頼性を事前にしっかりと確認しましょう。

パソコンやスマートフォンにセキュリティソフトを導入する

VPNは、あくまで安全なネットワーク通信を保護する仕組みなので、VPNに接続していない状態で一度でも不正な回線にアクセスすれば、セキュリティリスクが発生します。

万が一、端末がマルウェアに感染してしまえば、いくらVPNを使っても情報漏洩の被害を防ぎ切れません。

そのため、VPNのセキュリティのみを過信せず、パソコンやスマートフォンなどの端末側にもしっかりと対策を施しましょう。

利用する端末すべてにセキュリティソフトを導入するのが効果的です。また、セキュリティソフトのアップデートも忘れないよう気をつけてください。

VPN接続を徹底できるような環境を構築する

VPNに接続していない状態でインターネットを利用し、Webサイトや動画配信サイトを閲覧したことで、サイバー攻撃の標的となるケースもあります。

外出時やテレワーク中など、管理者の目が行き届かない場合での利用にはとくに注意が必要です。

ビジネス利用する端末でネットワークに接続する際は、必ずVPN経由で実施することを徹底しましょう。

このほか、従業員に対するセキュリティ教育の実施や、ネットワーク接続におけるルールの策定と遵守なども、自社のセキュリティレベルを高めるために必要です。

(まとめ)VPNの脆弱性を理解したうえで適切な対策を講じよう

VPN接続は、安全な通信を行うために有効ですが、VPNを導入しただけですべてのリスクを防げるわけではありません。

VPN機器の本体やOSが古かったり、適切な接続がされていなかったりすれば、さまざまなサイバー攻撃に遭う可能性があります。

VPNを導入する際には、VPNの脆弱性を理解したうえで、適切な対策を講じましょう。

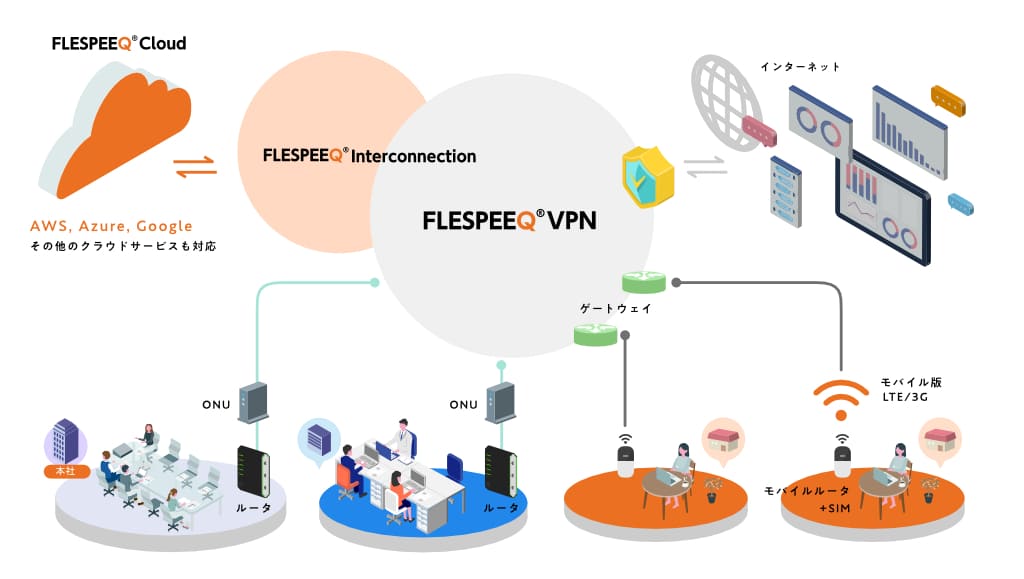

「FLESPEEQ VPN」を提供する日本通信ネットワークは、1985年の創業からネットワークを中心とした高い実績があり、安心の技術で高いセキュリティ環境を実現します。

セキュリティリスクのあるインターネット回線の影響を受けないIP-VPN網で、安定した通信ができ、豊富なオプションの活用でセキュリティをさらに強化することも可能です。

また、VPNの導入から、機器の保守管理といったサポート体制も整っているので、情シス担当者のいない企業様でも安心してご利用いただけます。

日本通信ネットワークは、企業ごとに、企画立案から構築・運用までワンストップで、ICTソリューションサービスを提供しています。

IT担当者様が、ビジネス拡大や生産性向上のための時間を確保できるよう、全面的に支援します。

お問い合わせ・ご相談・お見積りは無料ですので、お気軽にお問い合わせください。